物联无线传输相关研究随着物联网技术的快速发展,无线传输作为连接物理世界与数字世界的核心纽带,已成为学术界和工业界的研究热点,物联网设备数量的爆炸式增长、应用场景的多样化以及低功耗、高可靠、广覆盖等需求的提升,对无线传输技术提出了前所未有的挑战,当前研究主要集中在通信协议优化、传输安全性、能效管理、多网络融合以及新兴技术应用等多个维度,旨在构建高效、稳定、安全的物联网无线传输体系。

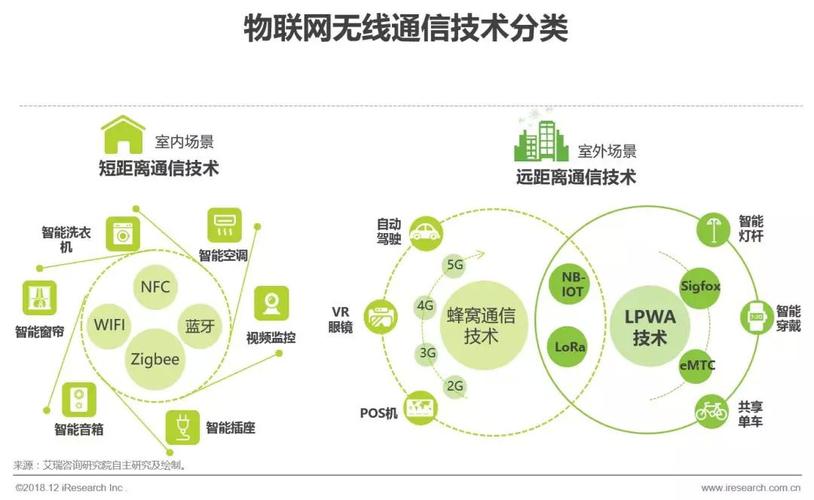

在通信协议优化方面,研究者针对物联网设备资源受限的特点,对传统无线协议进行轻量化改造,在IEEE 802.15.4协议基础上,Zigbee和Thread协议通过简化帧结构、减少握手次数降低了通信开销;LoRaWAN协议采用自适应数据速率(ADR)技术,根据信噪动态调整传输速率,平衡了距离与能效;而NB-IoT则聚焦于窄带通信,通过降低带宽、增加功率谱密度密度,实现了深度覆盖和海量连接,针对工业物联网的高实时性需求,TSN(时间敏感网络)与无线技术的融合研究成为重点,通过时间同步和资源调度机制,确保关键数据的确定性传输。

传输安全性是物联网无线传输研究的核心议题,由于无线信道的开放性,物联网设备易面临窃听、篡改、伪造等攻击,当前研究方向包括轻量级加密算法,如PRESENT、SIMON等针对资源受限设备的分组密码;基于区块链的去中心化认证机制,通过分布式账本技术防止单点故障;以及物理层安全技术,利用信道特性实现密钥生成和身份认证,通过无线信道的衰落特性提取随机性,生成动态密钥,可有效抵抗中间人攻击,入侵检测系统(IDS)在物联网中的应用也逐渐受到关注,通过机器学习算法识别异常流量,提升主动防御能力。

能效管理是延长物联网设备寿命的关键,针对电池供电的传感器节点,研究者从硬件设计和协议优化两方面降低能耗,硬件层面,采用超低功耗射频芯片和能量收集技术(如太阳能、振动能),实现设备自供电;协议层面,通过睡眠唤醒机制、数据聚合压缩和路由优化减少通信能耗,LEACH协议通过簇首轮换均衡节点能耗,而Contiki系统中的RPL路由协议引入目标函数,综合考虑剩余能量、跳数等参数选择最优路径,机器学习在能效优化中的应用也逐渐深入,通过预测网络流量和设备状态,动态调整传输策略,进一步降低功耗。

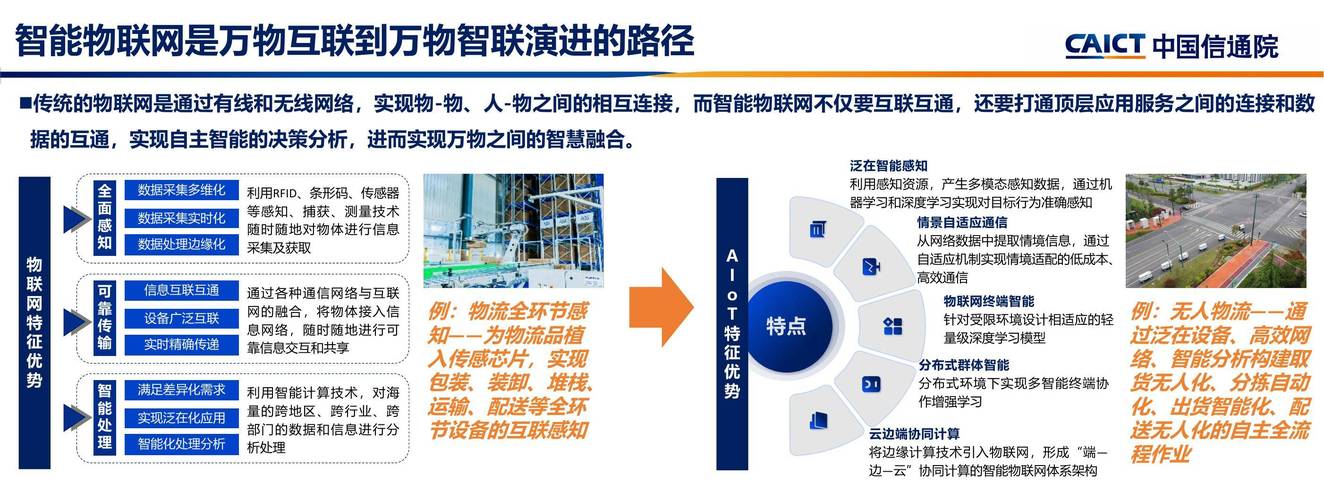

多网络融合技术旨在解决不同物联网场景下的异构网络互通问题,在智慧城市、工业4.0等复杂场景中,Wi-Fi、蓝牙、Zigbee、蜂窝网络等多种无线技术共存,如何实现无缝切换和协同传输成为研究重点,软件定义网络(SDN)和网络功能虚拟化(NFV)技术的引入,为异构网络管理提供了灵活的架构,通过SDN控制器集中管理网络资源,根据业务需求动态分配带宽和路由;而边缘计算节点则负责本地数据处理,减少回传流量,降低时延,5G与物联网的融合研究推动了URLLC(超高可靠低时延通信)和mMTC(海量机器类通信)技术的发展,为车联网、远程医疗等场景提供了可靠支撑。

新兴技术的应用为物联网无线传输带来了新的可能,太赫兹通信凭借其超大带宽特性,可满足未来物联网超高速数据传输需求;可见光通信(VLC)利用LED光源实现高速数据传输,同时避免电磁干扰;智能反射面(RIS)通过可编程调控电磁波环境,提升信号覆盖质量和能效,人工智能与无线传输的深度融合,通过强化学习优化资源调度,利用深度学习预测信道状态,显著提升了网络性能,通过AI算法动态调整功率控制和调制方式,可在保证通信质量的前提下降低能耗。

尽管物联网无线传输技术取得了显著进展,但仍面临诸多挑战,在复杂电磁环境下,信号干扰和衰减问题突出;海量设备的接入导致网络拥塞和频谱资源紧张;不同协议之间的互通性不足增加了部署成本,未来研究需进一步突破跨层设计理论,实现物理层、MAC层、网络层的协同优化;探索新型频谱共享技术,提高频谱利用率;以及研究绿色通信机制,降低物联网设备的碳足迹。

相关问答FAQs:

-

问:物联网无线传输技术中,LoRa和NB-IoT的主要区别是什么?

答:LoRa和NB-IoT均为低功耗广域网(LPWAN)技术,但存在显著差异,工作频段方面,LoRa工作在非授权频段(如ISM频段),需自行解决干扰问题;NB-IoT工作在授权频段,由运营商管理,抗干扰能力更强,覆盖范围上,LoRa在郊区环境下可达15公里,NB-IoT通常为10公里左右,但穿透性能更优,速率方面,LoRa速率可达50kbps,NB-IoT约为20-250kbps,LoRa需自建基站,适合私有网络部署;NB-IoT可直接部署于现有蜂窝网络,适合大规模公共覆盖。 (图片来源网络,侵删)

(图片来源网络,侵删) -

问:如何提升物联网无线传输的安全性?

答:提升物联网无线传输安全性需从多方面入手:采用轻量级加密算法(如AES-128、ChaCha20)对数据进行加密,防止窃听;引入双向认证机制,如EAP-AKA协议,确保设备与服务器身份合法;定期更新设备和网络的固件,修补安全漏洞;部署入侵检测系统,通过行为分析识别异常活动,物理层安全技术(如基于信道特性的密钥生成)和区块链技术的应用,可进一步提升安全防御能力,构建多层次防护体系。